Os cibercriminosos sempre estão atentos ao que permeia os noticiários e a atenção das pessoas para aplicar golpes online e a Ômicron, nova variante de covid-19, já entrou na mira deles. Empresas detectaram campanhas de phishing, técnicas de engenharia social utilizadas pelo cibercrime para conseguir enganar pessoas a clicar em links e entregar dados pessoais, utilizando o tema.

LEIA MAIS: Relatório mostra aumento do risco de ataques de ransomware e RAT

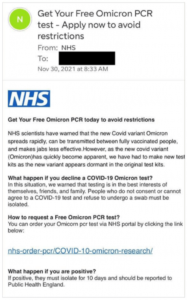

A primeira delas apareceu no Reino Unido. Segundo a agência de controle do consumidor Which, os cibercriminosos enviaram e-mails se passando pelo National Health Service (NHS), o serviço nacional de saúde pública britânico. Na peça utilizada para golpes online, eles ofereciam às vítimas a oportunidade de obter uma “prova de PCR Ômicron grátis” sob o pretexto de que isso as ajudará a evitar as restrições recentemente introduzidas pelo governo britânico.

O e-mail também afirma, de forma incorreta, que a nova variante não é detectável pelos kits de testes usados para as variantes anteriores da covid-19 e que um novo kit de teste foi desenvolvido para esse propósito.

Segundo a ESET, existem diferentes versões do e-mail que estão circulando. Um deles, por exemplo, contém um link, enquanto outro possui um botão de acesso ao site. Em qualquer cenário, o usuário é redirecionado para um site falso que representa a identidade do NHS e é solicitado a preencher um formulário inserindo seu nome completo, data de nascimento, endereço, número de celular e endereço de e-mail.

A empresa de segurança destaca que isso é suficiente para que um golpista realize um roubo convincente de identidade e levar a fraudes com o potencial de acertar em cheio as finanças da vítima.

Suposto teste ainda precisaria ser pago

O e-mail destaca que o teste anunciado é gratuito, mas o próprio site malicioso cobra uma taxa de 1,24 libras da vítima, algo em torno de R$ 9. Além disso, como medida preventiva, inclui a opção de inserir o nome de solteira da mãe para usar como pergunta de segurança. Isso, na verdade, é outra artimanha dos ciberciminosos, pois esta é uma pergunta comum utilizada para recuperação de senhas em sites.

Caso as vítimas sejam induzidas a preencher o formulário, elas fornecem aos golpistas um plano para cometer roubo de identidade e fraude. A organização Which relatou o caso ao Centro Nacional de Segurança Cibernética do Reino Unido.

A ESET lembra que pessoas mal-intencionadas geralmente mudam o tema de seus golpes com base em tópicos atuais para tentar obter dados confidenciais sobre pessoas e seu dinheiro. Portanto, não é uma surpresa que eles estejam aproveitando as últimas notícias sobre a variante Ômicron para aplicar golpes online.

Durante o período da pandemia, por exemplo, os cibercriminosos comprometeram a operação de um laboratório de pesquisa da Universidade de Oxford, que estava conduzindo pesquisas sobre maneiras de combater o vírus. Outro ataque vazou informações de documentos roubados da Agência Europeia de Medicamentos.

América Latina é vítima de phishing

O phishing é o principal método de ataque de cibercriminosos. Por ele, é possível convencer usuários a entregar dados pessoais ou baixar um vírus para o próprio computador. Segundo um mapeamento da Appgate, empresa especializada em acesso seguro e segurança cibernética, o phishing responde por 50% dos ciberataques ocorridos na América Latina neste ano.

De acordo com o levantamento, os países que registraram maior número de ocorrências na América Latina foram Brasil, Equador, Colômbia e Argentina. O relatório aponta que, em média, por mês, quase mil ameaças foram neutralizadas pela empresa. Desse tanto, cerca de 500 ameaças mensais são phishing. As outras ameaças são perfis falsos em redes sociais (25%), redirecionamento para phishing (17%) e aplicativos móveis falsos (7%).

A ESET traz algumas recomendações para evitar ser vítima de golpes semelhantes:

- Se você recebeu um e-mail afirmando ser de uma organização oficial, verifique o site da entidade e entre em contato com eles usando as informações de contato oficial para saber se eles realmente enviaram a mensagem.

- Não clique em links ou baixe arquivos recebidos em um e-mail não solicitado de uma fonte que você não conhece e não pode verificar de forma independente.

- Habilite a autenticação de dois fatores (2FA) pelo menos para as contas online mais importantes e instale um software de segurança de várias camadas com proteção anti-phishing.